Los investigadores dijeron que recientemente descubrieron una vulnerabilidad de día cero en la utilidad de archivo de 7 ZIP que fue explotada activamente como parte de la invasión en curso de Ucrania de Rusia.

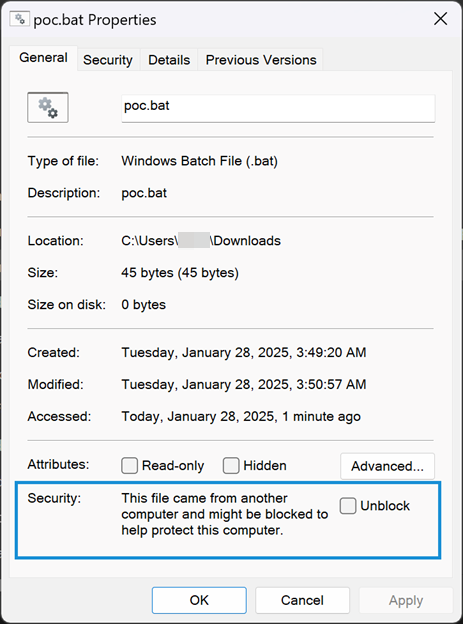

La vulnerabilidad permitió a un grupo de delitos cibernéticos rusos anular una protección de Windows diseñada para limitar la ejecución de archivos descargados desde Internet. La defensa se conoce comúnmente como MOTW, abreviatura de Marca de la web. Funciona colocando una etiqueta «Zone.identifier» en todos los archivos descargados desde Internet o desde una acción en red. Esta etiqueta, un tipo de flujo de datos alternativo de NTFS y en forma de un ZoneId = 3, somete el archivo a un escrutinio adicional de Windows Defender SmartScreen y restricciones sobre cómo o cuándo se puede ejecutar.

Hay un archivo en mi archivo

La vulnerabilidad de 7 ZIP permitió al Grupo de delito cibernético ruso evitar esas protecciones. Las exploits trabajaron incrustando un archivo ejecutable dentro de un archivo y luego incrustar el archivo en otro archivo. Mientras que el archivo externo llevaba la etiqueta MOTW, la interior no. La vulnerabilidad, rastreada como CVE-2025-0411, se solucionó con el lanzamiento de la versión 24.09 a fines de noviembre.

Atributos de etiqueta del archivo externo que muestra el motw.

Crédito: tendencia micro

Faltan atributos de la etiqueta MOTW de Archive Inner.

Crédito: tendencia micro

«La causa raíz de CVE-2025-0411 es que antes de la versión 24.09, 7-ZIP no propagó correctamente las protecciones de MOTW al contenido de archivos de doble encapsulados», «,», escribió Peter Girnus, investigador de Trend Micro, la firma de seguridad que descubrió la vulnerabilidad. «Esto permite a los actores de amenaza a elaborar archivos que contengan scripts maliciosos o ejecutables que no recibirán protecciones de MOTW, dejando a los usuarios de Windows vulnerables a los ataques».